Last updated on Apr 29, 2026

Holen Sie sich die kostenlose Der IT-Sicherheits-Check!

Wir sind mit keiner Marke oder Entität auf diesem Formular verbunden

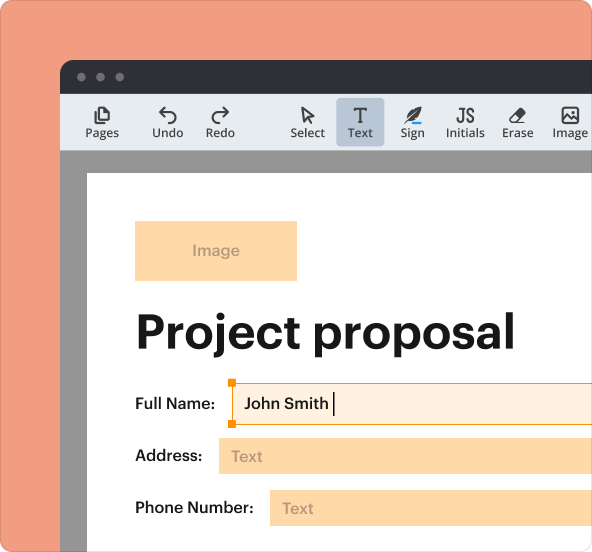

Warum pdfFiller das beste Tool für Ihre Dokumente und Formulare ist

Dokumentenmanagement von Anfang bis Ende

Von der Bearbeitung und Unterzeichnung bis hin zu Zusammenarbeit und Nachverfolgung bietet pdfFiller alles, was Sie benötigen, um Ihre Dokumente schnell und effizient zu erledigen.

Von überall aus zugänglich

pdfFiller ist vollständig cloudbasiert. Das bedeutet, dass Sie Dokumente von überall aus mit Ihrem Computer, Smartphone oder Tablet bearbeiten, unterzeichnen und teilen können.

Sicher und konform

pdfFiller ermöglicht Ihnen die sichere Verwaltung von Dokumenten gemäß globalen Gesetzen wie ESIGN, CCPA und GDPR. Außerdem ist es HIPAA- und SOC-2-konform.

Was ist IT-Sicherheits-Check

Der IT-Sicherheits-Check ist ein Formular, das von Unternehmen verwendet wird, um ihre IT-Sicherheitsstrategie zu bewerten und Schwachstellen zu identifizieren.

pdfFiller erzielt Top-Bewertungen auf Bewertungsplattformen

Wer benötigt IT-Sicherheits-Check?

Erfahren Sie, wie Fachleute aus verschiedenen Branchen pdfFiller nutzen.

Umfassender Leitfaden zu IT-Sicherheits-Check

Was ist der IT-Sicherheits-Check?

Der IT-Sicherheits-Check ist ein wichtiges Formular, das Unternehmen hilft, den Zustand ihrer IT-Sicherheit zu bewerten. Der Zweck dieses Checks liegt darin, Schwachstellen in der Unternehmens-IT-Sicherheit zu identifizieren und zu beheben. Dieses Formular richtet sich an IT-Abteilungen und Geschäftsinhaber, die fundierte Entscheidungen bezüglich ihrer Sicherheitsstrategien treffen möchten.

Durch die Nutzung des IT-Sicherheits-Checks können Unternehmen gezielt potenzielle Sicherheitslücken erkennen und Maßnahmen ergreifen, um ihre Systeme zu schützen. Dieser Prozess trägt dazu bei, ein besseres Verständnis für die vorhandenen Risiken zu entwickeln und geeignete Sicherheitsstrategien zu formulieren.

Vorteile des IT-Sicherheits-Checks für Unternehmen

Die Durchführung eines IT-Sicherheits-Checks bietet zahlreiche Vorteile für Unternehmen. Zu den wichtigsten Vorteilen gehören:

-

Identifizierung spezifischer Sicherheitsrisiken, die das Unternehmen betreffen könnten.

-

Verbesserung der IT-Sicherheitsmaßnahmen, um aktuelle Bedrohungen besser abzuwehren.

-

Unterstützung bei der Einhaltung gesetzlicher Vorgaben und Richtlinien.

-

Erhöhung des Vertrauens von Kunden und Partnern in die Sicherheit der Unternehmens-IT.

Zusätzlich ermöglicht der IT-Sicherheits-Check, Best Practices im Unternehmen zu etablieren und so eine umfassende IT-Sicherheitsstrategie zu entwickeln, die langfristig Schutz bietet.

Hauptmerkmale des IT-Sicherheits-Checks

Der IT-Sicherheits-Check umfasst eine Reihe von Fragen und Abschnitten, die es Unternehmen ermöglichen, ihre Sicherheitslage genau zu bewerten. Zu den zentralen Merkmalen gehören:

-

Eine detaillierte Auflistung wichtiger Fragen zur IT-Sicherheit.

-

Strategische und operative Sicherheitsmaßnahmen, die abgedeckt werden.

-

Die Möglichkeit, eine IT-Sicherheits-Checkliste zu erstellen, um Sicherheitsüberprüfungen zu organisieren.

Diese Funktionen helfen Unternehmen, systematisch verschiedene Sicherheitsbereiche zu analysieren und gezielte Verbesserungen vorzunehmen.

Wer benötigt den IT-Sicherheits-Check?

Der IT-Sicherheits-Check ist für eine Vielzahl von Zielgruppen gedacht. Besonders profitieren folgende Gruppen:

-

Kleine und mittlere Unternehmen, die ihre IT-Sicherheitsrichtlinien verbessern möchten.

-

IT-Abteilungen, die aktuelle Sicherheitsrisiken bewerten und Maßnahmen einleiten wollen.

-

Branchen, die besonderen Sicherheitsanforderungen unterliegen, wie z.B. dem Gesundheitssektor oder dem Finanzwesen.

Jede Organisation kann von diesem Check profitieren, indem sie ihre IT-Sicherheitslage kontinuierlich überwacht und anpasst.

Wann sollten Sie den IT-Sicherheits-Check durchführen?

Ein IT-Sicherheits-Check sollte regelmäßig durchgeführt werden, um die Sicherheitslage aktuell zu halten. Ideale Zeitpunkte sind:

-

Nach signifikanten Änderungen in der IT-Infrastruktur oder den Anwendungen.

-

Vor und nach größeren Sicherheitsvorfällen.

-

Regelmäßig, um potenzielle Schwachstellen frühzeitig zu erkennen.

Eine Neubewertung ist besonders wichtig, wenn neue Technologien oder Richtlinien eingeführt werden.

So füllen Sie den IT-Sicherheits-Check online aus (Schritt-für-Schritt-Anleitung)

Das Ausfüllen des IT-Sicherheits-Checks erfolgt in mehreren einfachen Schritten:

-

Öffnen Sie das IT-Sicherheits-Check Formular.

-

Lesen Sie die Einleitung zu den Fragen sorgfältig durch.

-

Beantworten Sie jede Frage ehrlich und präzise.

-

Überprüfen Sie Ihre Eingaben, um Fehler zu vermeiden.

-

Reichen Sie das Formular gemäß den Anweisungen ein.

Es ist ratsam, häufige Fehler zu vermeiden, indem Sie die Anweisungen genau befolgen und alle erforderlichen Informationen bereitstellen.

Einreichung und Nachverfolgung des IT-Sicherheits-Checks

Nach dem Ausfüllen des IT-Sicherheits-Checks müssen Unternehmen folgende Punkte beachten:

-

Die Auswahl der richtigen Einreichemethoden, je nach Arbeitsweise des Unternehmens.

-

Die Möglichkeit, den Fortschritt des Checks nachzuverfolgen, beispielsweise durch regelmäßige Rückmeldungen.

-

Häufige Fehler, wie unvollständige Angaben, zu vermeiden.

Durch die richtige Nachverfolgung stellen Unternehmen sicher, dass sie die erforderliche Unterstützung zur Verbesserung ihrer IT-Sicherheitslage erhalten.

Sicherheit und Compliance beim IT-Sicherheits-Check

Bei der Durchführung des IT-Sicherheits-Checks ist die Sicherheit der gesammelten Informationen von höchster Bedeutung. Die Plattform pdfFiller bietet folgende Sicherheitsmerkmale:

-

256-Bit-Verschlüsselung zum Schutz sensibler Daten.

-

Compliance mit Datenschutzbestimmungen wie der DSGVO.

-

Implementierung von Sicherheitsmaßnahmen, die Unternehmen bei der Erfüllung von Compliance-Anforderungen unterstützen.

Die Bedeutung dieser Sicherheitsstandards kann nicht überschätzt werden, da sie dazu beitragen, das Vertrauen in den Prozess zu stärken.

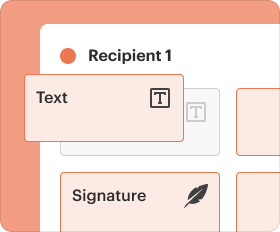

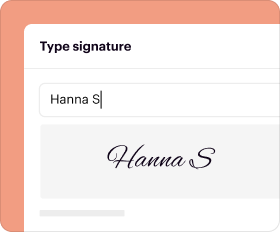

So nutzen Sie pdfFiller für den IT-Sicherheits-Check

Mit pdfFiller können Unternehmen den IT-Sicherheits-Check effizient nutzen. Folgende Funktionen stehen zur Verfügung:

-

Erstellen und Bearbeiten des Formulars für individuelle Anpassungen.

-

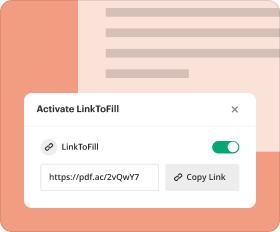

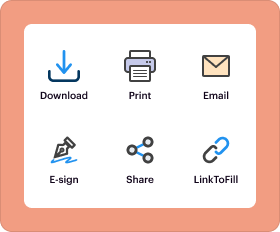

Speichern und Weiterleiten des ausgefüllten Formulars an relevante Stellen.

-

Digitale Formularverarbeitung, die Zeit und Ressourcen im Vergleich zur traditionellen Papierform spart.

Die Nutzung von pdfFiller optimiert den gesamten Prozess und erleichtert die Zusammenarbeit zwischen verschiedenen Abteilungen.

Beispiel eines ausgefüllten IT-Sicherheits-Checks

Ein ausgefülltes Beispiel eines IT-Sicherheits-Checks zeigt, wie Antworten auf spezifische Fragestellungen formuliert werden sollten. Wichtige Aspekte beinhalten:

-

Die genaue Beantwortung von Fragen zur IT-Sicherheitsstrategie.

-

Die Dokumentation von bestehenden Sicherheitsmaßnahmen.

Durch solche Beispiele wird der Prozess für andere Unternehmen verständlicher und leichter umsetzbar.

So füllen Sie das Formular IT-Sicherheits-Check aus

-

1.Zuerst, besuchen Sie die pdfFiller-Website und suchen Sie nach "Der IT-Sicherheits-Check". Klicken Sie auf das Formular, um es zu öffnen.

-

2.Nutzen Sie die Navigationsleiste von pdfFiller, um durch die Abschnitte des Formulars zu blättern. Lesen Sie jede Frage gründlich.

-

3.Bereiten Sie alle notwendigen Informationen vor, einschließlich Details zu Ihrer IT-Sicherheitsstrategie, IT-Sicherheitskonzepten und bereits umgesetzten Sicherheitsmaßnahmen.

-

4.Füllen Sie die relevanten Felder aus, indem Sie auf die Eingabfelder klicken und Ihre Antworten eingeben. Nutzen Sie die Auswahlkästchen, um Ihre Antworten klar zu kennzeichnen.

-

5.Wenn alle Abschnitte ausgefüllt sind, überprüfen Sie Ihre Eingaben auf Vollständigkeit und Genauigkeit. Nutzen Sie die Vorschaufunktion in pdfFiller, um eine Übersicht zu erhalten.

-

6.Sobald Sie mit Ihren Antworten zufrieden sind, speichern Sie das Dokument. Klicken Sie auf den Speicher- oder Download-Button, um eine digitale Kopie zu erhalten.

-

7.Laden Sie die Datei herunter oder senden Sie das Formular direkt über pdfFiller, falls erforderlich. Achten Sie darauf, alle Anweisungen zur Einreichung zu befolgen.

Wer kann den IT-Sicherheits-Check ausfüllen?

Der IT-Sicherheits-Check kann von jedem Unternehmen oder deren Beauftragten ausgefüllt werden, die ihre IT-Sicherheitsmaßnahmen bewerten möchten.

Gibt es Fristen für das Ausfüllen dieses Formulars?

Es gibt keine spezifischen Fristen für diesen IT-Sicherheits-Check. Unternehmen sollten ihn jedoch regelmäßig zur Überwachung ihrer IT-Sicherheitslage verwenden.

Wie kann das Formular eingereicht werden?

Nach dem Ausfüllen können Sie das Formular als PDF speichern oder direkt über die pdfFiller-Plattform einreichen.

Welche Informationen werden benötigt, um das Formular auszufüllen?

Sie benötigen Informationen über Ihre vorhandenen IT-Sicherheitsmaßnahmen, Ihre Sicherheitsstrategie und etwaige bereits umgesetzte Maßnahmen zur Risikominderung.

Welche häufigen Fehler sollten vermieden werden?

Vermeiden Sie es, Fragen zu überspringen, und stellen Sie sicher, dass alle Eingaben korrekt und vollständig sind, um Missverständnisse und unzureichende Bewertungen zu vermeiden.

Wie lange dauert die Bearbeitung des Formulars?

Da der IT-Sicherheits-Check ein interner Bewertungsprozess ist, gibt es keine Bearbeitungszeit, aber Sie sollten nach dem Ausfüllen die Ergebnisse zeitnah analysieren.

Kann der IT-Sicherheits-Check zur Compliance verwendet werden?

Ja, der IT-Sicherheits-Check kann helfen, die Einhaltung von IT-Sicherheitsstandards und -richtlinien zu überprüfen und zu dokumentieren.

Wenn Sie der Meinung sind, dass diese Seite entfernt werden sollte, folgen Sie bitte unserem DMCA-Entfernungsverfahren

hier

.

Dieses Formular kann Felder für Zahlungsinformationen enthalten. Die in diesen Feldern eingegebenen Daten fallen nicht unter die PCI-DSS-Konformität.